Всем привет! Сегодня поговорим про безопасность WordPress. Недавно я опубликовал статью, в которой рассказал про . Сегодня от слов к действию. . А в данной статье я расскажу про плагин All In One WP Security & Firewall. Этот плагин обеспечивает большинство пунктов безопасности сайта. Что сводит практически всю настройку безопасности блога к настройке одного плагина. А еще он практически весь русифицирован, что немаловажно для многих пользователей.

Первое что нужно сделать – создать полную резервную копию сайта. Данный плагин достаточно большой и серьезный. Установите плагин обычным способом. Зайдите в админ-панель блога, перейдите в плагины, кликните по кнопке «Добавить новый». В строке поиска введите «WP Security». Установите нужный плагин. Затем активируйте его (Рис 1).

Рис. 1. Установка плагина All In One WP Security & Firewall.

После установки плагин появляется в меню админки под названием «WP Security». Первое подменю — «Панель управления». Здесь собрана сводная информация по безопасности сайта (Рис 2).

Рис. 2. Панель управления плагина All In One WP Security & Firewall.

Рис. 2. Панель управления плагина All In One WP Security & Firewall.

Давайте разберемся более детально. На данной странице есть несколько закладок.

Панель управления.

Первая закладка, одноименная с подменю. Здесь приводится сводная статистика. Уровень безопасности сайта измеряется в баллах («Измеритель уровня безопасности»). За каждый правильно настроенный сегмент присваиваются баллы. Суммарно можно набрать 480 баллов. Это значит, что Вы сделали всё, что только можно. Это не всегда требуется. Например, в этом плагине есть возможность настроить резервное копирование базы данных. Если Вы настроили специальный плагин для резервного копирования, то здесь Вам дополнительно этого делать не нужно. Мой блог из примера с хорошим пользователем (логин не admin, отображаемое имя отличное от ника), и при установке движка я изменил префикс таблиц. Вот за это сразу имею 30 баллов из 480.

Следующий инструмент «Диаграмма безопасности Вашего сайта». Все набранные баллы представлены в виде диаграммы. Можно видеть какой процент от общего количества баллов составляет та или иная настройка.

Следующие два блока бесполезны: «Расскажите друзьям» и «Get to known the developers», что переводится как – получите больше информации о разработчиках.

«Последние 5 авторизаций». В этом окошке будет список пяти последних входов на блог с информацией о том, кто входил и когда.

«Активных сессий». Это окошко отображает, кто сейчас находится на сайте (в админке) с правами больше, чем обычный посетитель.

«Текущий статус самых важных функций». Окошко отображает функции, которые должны быть включены.

«Режим обслуживания». В данном окне есть выключатель, чтобы выключить сайт. Посетители будут видеть информационный текст вместо сайта. Эта функция нужна, если Вы проводите какие-нибудь технические работы на сайте.

«Заблокированные IP-адреса». Когда Вы настроите блокировку IP адресов, здесь будут отображаться заблокированные IP.

Информация о системе.

Здесь представлена информация о сайте, о системе, на которой работает движок, а так же список активных плагинов.

Заблокированные IP-адреса.

Детально расписаны заблокированные IP-адреса и информация о них.

Permanent Block List.

Список временно заблокированных IP-адресов. Например, можно заблокировать IP на час за 3 неудачные попытки ввода пароля входа в админку, чтобы избежать подбора пароля.

Рис. 3. Настройки плагина All In One WP Security & Firewall.

Рис. 3. Настройки плагина All In One WP Security & Firewall.

В этом подменю несколько закладок.

Общие настройки.

В самом начале нам предложены несколько ссылочек, которые создают резервные копии базы данных и некоторых файлов. А дальше 2 кнопки отключения функций безопасности и фаервола. Этими кнопками удаляются все настройки плагина, сделанные на блоге, для повышения безопасности. По сути — это откат в исходное состояние, до настроек плагина на сайте.

.htaccess Файл.

В этой закладке всё просто. Создание резервной копии файла.htaccess и восстановление.

wp-config.php Файл.

Так же, как и в предыдущем пункте. Создание резервной копии файла и восстановление из нее.

WP Version Info.

С этого момента начинается настоящая настройка безопасности блога. Если помните, в статье про безопасность WordPress я рассказывал, что движок выводит информацию о версии в мета-тег блога. Если поставите галочку «Удаление мета-данных WP Generator», то информация о версии движка не будет выводиться на страницах блога. И получите +5 баллов к безопасности.

Импорт/Экспорт.

Настройки плагина можно сохранить отдельно и восстановить в случае необходимости или для переноса на другой блог.

Пользовательское имя WP.

я рекомендовал не использовать стандартные логины. Плагин рекомендует то же. Если у Вас логин admin, создайте нового администратора, а admin удалите.

Отображаемое имя.

В настройках учетной записи нужно настроить так, чтобы отображаемое имя не совпадало с логином.

Пароль.

Интересный калькулятор. Можете ввести свой пароль и узнаете, сколько времени потребуется домашнему компьютеру для его подбора. Но учтите, что обычно используются серверы, а иногда группа серверов (кластеры), что значительно ускоряет процесс подбора пароля.

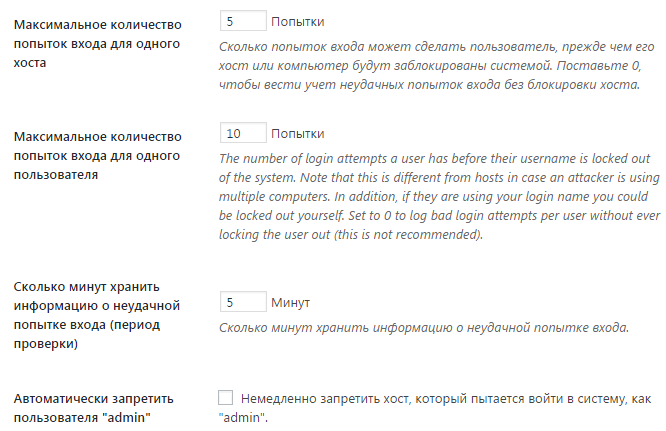

Блокировка авторизаций. А вот моя самая любимая закладка. Поставьте галочку «Включить опции блокировки попыток авторизации», чтобы блокировать неудачные попытки входа – подбор паролей. Все настройки интуитивно понятные. Настраивается, сколько неверных попыток за промежуток времени считается попыткой взлома. И санкции на это. Можете сразу заблокировать пользователя с неверным логином (я так и делаю). Обычно начинается именно с подбора логина. И укажите свою почту. При неудачных попытках входа будет приходить письмо. Также настраиваются белые списки для логина и IP, если Вы заходите с постоянного IP, можете настроить.

Вот на этом этапе рекомендую остановиться и понаблюдать несколько дней за ситуацией. Если Вам интересно, насколько Ваш блог интересен для взлома, и ведется ли подбор пароля к Вашему блогу, то не настраивайте остальные настройки некоторое время. Лично я был удивлен, когда к моему новому сайту был очень сильный интерес.

Ошибочные попытки авторизации.

Закладка, на которой представлена информация об ошибочных авторизациях. Лог ошибок входа.

Автоматическое разлогинивание пользователей.

Здесь можно настроить время, через которое будет разлогинивание. Немного неудобно, но зато если из Вашего браузера своруют куки (достаточно распространенный тип взлома), то с авторазлогиниванием куками не смогут воспользоваться, так как они будут устаревшими, а сессии входа по ним закрыты. Кто не понял, ничего страшного, просто поверьте, что так безопаснее.

Журнал активности аккаунта.

Очень полезная закладка. Заглядывайте сюда время от времени. Кто, когда, откуда залогинивался на блог.

Активных сессий.

А эта закладка отображает, авторизованных пользователей, которые сейчас на сайте.

Подтверждение вручную.

Если на сайте есть возможность зарегистрироваться (Вы, кстати, можете об этом не знать), можно сделать ручное одобрение регистраций.

CAPTCHA при регистрации.

Поставьте галочку для использования каптчи при регистрации.

Registration Honeypot.

Некая закладка на странице регистрации, на которую отреагирует только бот. Человек оставит без внимания.

Префикс таблиц БД.

Если во время установки WordPress Вы не изменили префикс таблиц, то плагин поможет Вам это сделать. Только сделайте резервную копию перед преобразованием.

Резервное копирование БД.

Плагин предлагает создавать резервные копии базы данных по расписанию. Считаю большим недостатком плагина то, что он может бэкапить только базу. Поэтому предпочитаю другими средствами создавать полные резервные копии. Но данный плагин исправно делает бэкапы базы данных и шлет их на почту.

Доступ к файлам.

На данной закладке нужно настроить права доступа к файлам, чтобы из под скриптов нельзя было изменить важные файлы.

Редактирование файлов PHP.

На Ваше усмотрение. Лично я отключаю возможность редактирования PHP из админ-панели. Предпочитаю .

Доступ к файлам WP.

В данной закладке запрещается доступ к файлам readme.html, license.txt и wp-config-sample.php. Файлы readme.html, license.txt лучше вообще удалить.

Системные журналы.

На этой закладке можно не заходя на хостинг, а прямо из админ-панели просматривать системные журналы. Нужно только уточнить у хостера, где они лежат и как называются.

Смысл такой. У плагина есть база геолокации. При анализе угроз сайту, у нас есть информация с какого IP-адреса происходило действие (атака). На данной закладке можно посмотреть подробную информацию о IP.

Забанить пользователей. Будьте осторожны с данной опцией. Очень много пользователей выходят в интернет под динамическими адресами. И то, что с какого-либо IP происходит атака, совершенно не означает, что через неделю этот IP не будет назначен другому пользователю, который не сможет попасть к Вам на сайт. У меня такое было. Я не мог зарегистрироваться на сайте, потому что мой IP был в черном списке. Пришлось через поддержку сайта решать. А мой IP выдается мне провайдером, и периодически изменяется.

Базовые правила файрволла.

На данной странице активируются основные функции файерволла, а так же отключается удаленный вызов процедур XMLRPC. Это технология в основном нужна для взаимодействия мобильных приложений и блога. Если Вы ей не пользуетесь, смело отключайте.

Дополнительные правила файрволла.

На этой закладке я не все включаю. Например, зачем запрещать комментарии через прокси. Вполне нормальная ситуация, что у посетителя интернет через прокси. Остальные же настройки нужны. Запрет ввода в строке адреса запрещенных символов — это нужная опция. Обычным пользователям не нужно вводить не стандартные запросы.

6G Blacklist Firewall Rules.

Набор стандартных правил защиты блога. Я не хочу вдаваться в подробности, что это, зачем это. Если Вы не понимаете что это значит, просто активируйте стандартные правила файрволла.

Интернет-боты.

Некоторые сканеры выдают себя за google ботов, которым разрешено сканирование сайта. Файрволл в большинстве случаев может это отследить.

Предотвратить хотлинки.

Очень полезная опция. Иногда в статье делается ссылка на изображение, которое лежит на Вашем сайте. Пользователь кликает по картинке, а фактически трафик идет с Вашего блога, а не с того, где был клик по картинке. Нужно избавить себя от такой лишней нагрузки.

Детектирование 404.

Когда начинается анализ сайта и подбор параметров, часто злоумышленник попадает на страницу 404. Это связано с тем, что подбираются некие параметры уязвимости в скриптах. И как правило, это целая последовательность попаданий на несуществующую страницу, можно даже сказать шквал. Такое поведение отслеживается и блокируется.

Custom Rules.

Можно вручную прописать правило.

Переименовать страницу логина. Некоторые хостинг-провайдеры сами переименовывают страницу входа в админ-панель. Это очень важный пункт. Рекомендую переименовать:

Адрес (URL) страницы логина: http://Ваш_сайт.ru/secretpage

Теперь, чтобы попасть в админку вместо:

http://Ваш_сайт.ru/wp-adminИспользуйте

http://Ваш_сайт.ru/secretpage

Защита от брутфорс-атак с помощью куки.

Плагин использует куки для отслеживания большого количества ошибочных авторизаций. Можно заблокировать такие попытки.

CAPTCHA на логин.

Можно использовать каптчу на различных страницах. Я не пользуюсь данной опцией плагина, использую отдельный плагин каптчи. Мне не очень понравилась каптча плагина – слишком примитивная.

Белый список для логина.

Если у Вас статический IP-адрес (имеется ввиду адрес компьютера, с которого Вы заходите в админку), то можете прописать свой IP в белый список и к нему не будут применяться никакие санкции плагина.

Бочка с медом (Honeypot).

Некий скрытый объект (поле), на которое отреагирует только бот, от человека это поле скрыто.

Спам в комментариях.

Можно использовать каптчу в комментариях. А так же есть интересная и полезная функция блокирования спам-ботов. Спам-боты — это обычно скрипты, которые выполняются где-то не на Вашем сайте. А пользователь заполняет форму комментария на Вашем сайте. Это очень легко отследить и отсечь.

Отслеживание IP-адресов по спаму в комментариях.

Плагин может самостоятельно принимать решение, что комментарий – спам и блокировать IP-адрес. Сложно сказать, на сколько это правильно. Если небольшое количество комментариев, то можно и вручную отсеять.

BuddyPress.

Интеграция с плагином BuddyPress.

Отслеживание изменений в файлах. Классная функция. Мне она очень нравится. Любое изменение любого файла при сканировании будет обнаружено и отправлено на почту в виде отчета. Просмотрев изменения можно понять, что произошло.

Блокирование доступа посетителей к сайту. Можно прекратить доступ к сайту, и вывести какой-нибудь текст. Например, при технических работах.

Защита от копирования.

Интересная функция. Если хотите, можете заблокировать правую кнопку мыши на сайте.

Фреймы.

При попытке отобразить сайт, как часть другого сайта в фрейме – плагин заблокирует такое действие. Обратите внимание, что данная настройка влияет на работу вебвизора Яндекс.Метрики.

Users Enumeration.

Можно узнать пользователя через запрос вида:

http://Ваш_домен.ru?author=1

Данная опция ограничивает такие запросы.

Немного юмора

Жена звонит мужу на работу, чтобы поболтать.

Муж: - Извини, дорогая, но у меня сегодня дел по горло.

Жена: - Но, милый, у меня есть для тебя новости: хорошая и плохая.

Муж: - Ладно, у меня нет времени сейчас, скажи мне только хорошую новость.

Жена: - Нуу… в общем… подушка безопасности работает.

Удачного освоения материала.

Сергей Арсентьев

Безопасности в WordPress уделяется немало внимания, и все равно бывают случаи взломов сайта. Однако можно воспользоваться специальным плагином и значительно увеличить защиту вашего сайта, тем более что сделать это можно буквально в 2 клика.

Зачем вообще нужно повышать безопасность WordPress?

Конечно, чтобы избежать взломов и несанкционированного использования пространства сайта.

Но неужели это так плохо? Ну и пусть ломают - у меня все равно брать нечего!

Дело не в самом взломе, а в его последствиях. Хакеры ломают сайты не просто так, они начинают рассылать от вашего имени спам, расставляют ссылки на другие сомнительные сайты, становятся рассадниками вирусов и прочей заразы. Поисковые системы довольно быстро это распознают и реагируют с помощью уведомлений, предостерегая посетителей, переходящих на сайт примерно такой вот формой:

Редкий смельчак отважится все-таки перейти на заразный сайт, поэтому трафик из поисковых систем взломанных сайтов падает в разы. А вместе с посещаемостью доходы владельцев сайтов также стремительно снижаются.

Поэтому, несмотря на то, что взломать можно любой сайт, но я рекомендую максимально усложнить злоумышленникам эту задачу: в результате, возможно, отпадет желание связываться именно с вашим сайтом, когда вокруг множество менее защищенных и простых для взлома сайтов.

Я устанавливал на сайты разные плагины для повышения безопасности WordPress (они еще часто называются firewall), но порекомендую вам тот, который лично я считаю самым лучшим по большинству параметров, это - All In One WP Security .

Его основные преимущества:

Инсталлируется он как обычный плагин Вордпресс (если не знаете как это сделать, то читайте " "). Так что с установкой у вас проблем возникнуть не должно.

Но затем еще нужно будет настроить All In One WP Security, то есть выбрать и активировать параметры защиты. Их много, включать стоит далеко не все, иначе сайт может просто оказаться неработоспособным. Так какие параметры нужно выбрать обязательно, а какими стоит пренебречь?

Ниже в статье я дам ссылку на файл импорта лично моих настроек, которые я использую для повышения безопасности на большинстве сайтов - вы сможете их импортировать и, таким образом, не разбираться с настройками программы, которых очень много. Поэтому если все эти описания настроек вам неинтересны, мотайте вниз до социального замка и получайте ссылку на готовый файл с настройками . Там же будет краткая инструкция по добавлению в свой плагин All In One WP Security.

А я пока в двух словах опишу настройки плагина.

Настроек плагина довольно много, они все собраны в панели управления, в пункте WP Security:

Начнем по порядку.

Здесь удобно собрана основная информация по системе: текущий уровень защиты, задействованные основные настройки, версия php сервера, логи заходов пользователей в админку и так далее. То есть на этой вкладке менять нечего - она играет информативную роль.

Стремиться к тому, чтобы у вас было задействовано максимум очков защиты - не стоит. Ведь в этом случае некоторые другие плагины могут быть заблокированными, и сайт может не функционировать должным образом. Важно в целом устранить наиболее уязвимые и очевидные "дыры" не в ущерб удобству и функционалу сайта.

Здесь вы можете создать бекапы основных файлов WordPress, в которых плагин меняет параметры безопасности: .htaccess и wp-config. Если, конечно, не сделали еще это через FTP (читайте " "). Обязательно сделайте это перед внесением изменений в настройки плагина.

Важный пункт это "WP мета информация"

.

Установите галочку, это уберет из кода сайта информацию, что он создан на базе WordPress, это повысит безопасность от массового сканирования хакерскими роботами версий сайтов.

И последний пункт - это "Импорт и экспорт"

.

Именно здесь можно быстро экспортировать и импортировать настройки плагина с сайта на сайт.

В данном пункте речь пойдет про аккаунты зарегистрированных администраторов в панели управления.

Общеизвестно, что нельзя использовать стандартные имена администраторов, например, "admin" в WordPress или "administrator" в Joomla. Это крайне негативно влияет на безопасность, ведь когда логин известен, хакеру остается только подобрать пароль.

Так что если у вас в качестве имени администратора используется стандартное "admin", то мысленно выругайтесь в сторону разработчика и быстренько смените его на что-то более сложное. Чтобы это сделать в Вордпрессе нужно завести новый аккаунт пользователя. Старый удалите, все записи свяжите с новым аккаунтом.

Также важно, чтобы имя пользователя совпадало с логином.

И проверьте сложность пароля. Плохим является пароль вроде "serega", нормальным - "serega1212", идеальным - "dfw&uuhsU2%".

Что делать если кто-то несколько раз ввел неверный пароль при попытке входа в админку? По умолчанию система не делает ничего. А если "Включить опции блокировки попыток авторизации ", то система будет блокировать такие подключения после какого-то количества неудачных попыток в течение определенного времени. Количество попыток, время и другие параметры, вы сами задаете в пунктах ниже.

Остальные вкладки в основном информационные.

Каптча при регистрации актуальна только если у вас на сайте или блоге есть возможность регистрации новых пользователей.

Обязательно смените префикс таблиц в базе данных. По умолчанию таблицы в базе данных WordPress начинаются с "wp_" - это плохо для безопасности. Выберите "Сгенерировать новый префикс таблиц БД " и установите флажок, чтобы плагин сам сгенерировал что-то вроде "hwy1e2_".

Хоть я менял префикс на многих сайтах WordPress - все было ок, но осторожность лишней не будет: обязательно сделайте бекап базы данных, можно, кстати, прямо на соседней вкладе это сделать.

На основной вкладке "Доступ к файлам " все пункты должны быть отмечены зеленым цветом. Если это не так - просто кликните на соответствующий пункт.

Отметьте флажки и на следующих вкладка "Редактирование файлов PHP " и "WP доступ к файлам ". Вам вовсе необязательно оставлять возможность вносить любые программные изменения через панель управления - лучше это делать через FTP-доступ, который взломать гораздо сложнее, ведь там безопасностью занимаются профессиональные программисты вашего хостера. Плюс не стоит "светить" важные информационные файлы системы.

Тут настроек нет, но если к вам кто-то ломится или какой-то неадекватный пользователь оставляет дурацкие сообщения, то можно попробовать узнать о его провайдере и пожаловаться на неадеквата или просто пригрозить ему в личку.

Конечно, если хакер пользуется IP-анонимайзером, толком вы ничего не узнаете, но все равно функция может оказаться полезной, так как в целом можно быстро получать информацию о владельцах сайтов и их контактах.

Допустим, вы "пробили" через whois, что на вашем блоге активно в комментариях распространяется спам с ip-адреса частное лицо. Вы можете добавить его в черный список и он не получит доступ к станицам сайта.

Также можно массово банить "левых" роботов, которые могут прочесывать интернет в поисках уязвимостей.

В основном эта функция имеет смысл, если вам активно кто-то пытается взломать. В большинстве случаев эти поля останутся пустыми.

Ну вот и добрались до основной функции плагина - брандмауера. Эти функции рассредоточены по нескольким вкладкам.

Во вкладке "Базовые правила " рекомендую включить оба флажка: "Основные функции брандмауэра " и "Защита от Пингбэк-уязвимостей ". По каждому пункту там подробно расписываются все функции, которые будут задействованы. Это базовые правила - они, как правило, не влияют на работоспособность сайта.

В "Дополнительных правилах " лично я задействую:

Остальные пункты:

на тех или иных сайтах вызывали нестабильности в работе, поэтому я не могу однозначно рекомендовать их к применению.

Если же вы захотите их задействовать, то сделайте бекап htaccess, включите и тщательно протестируйте сайт на прежнюю работоспособность. Попробуйте оставить комментарий, скачать файл, зарегистрироваться, выполнить поиск по сайту, отправить форму обратной связи и т.п. Если все в порядке, то ок, вам повезло

Далее во вкладке "5G-файрволл " можно включить комплексную защиту от хакерских атак через URL сайта. Это полезная функция, однако на моем блоге она вызвала ошибку при скачивании файлов пользователями, поэтому я ее отключил и отключаю на всех других сайтах, так как предпочитаю задействовать только те параметры, которые никогда не вызывают нареканий в работе.

Во вкладке "Интернет-роботы " я не включал флажок, так как все же есть опасения как-то помешать основному роботу Google делать свое дело. Если кто-то сможет развеять мои опасения в комментариях, буду признателен.

"Предотвратить хотлинки " я также оставляю отключенным, так как сам загружаю картинки блога с других сайтов. И отмечал что многие мои клиенты также это делают, например, загружают со своего сайта картинки на разные доски объявлений, форумы и так далее. Но если вы уверены, что нигде не задействуете картинки с сайта, то в целях снижения излишней нагрузки на хостинг, конечно, можете поставить флажок.

"Детектирование ошибок 404 " нужно задействовать только если в логах у вас много подозрительных ошибок ненайденных страниц. У меня на всех сайтах все ок, поэтому и нечего вносить в список IP-адресов, которые нужно банить.

Что такое "брутфорс"? Это грубая атака, которая заключается в простом переборе всех возможных паролей на сайте. То есть робот заходит на страницу со входом в админку и начинает пробовать то один, то другой пароль.

Назовите страницу входа на свое усмотрение, например, /lg-wp и в вашу админку робот для перебора паролей попасть уже не сможет - он ее просто не найдет!

"Защиту на основе куки " я не применяю - так как часто выхожу в сеть с разных браузеров, плюс периодически чищу куки и поэтому процедура залогинивания с этим параметром была бы довольно утомительной. По этой же причине не использую "Каптчу на логин ". Мне и так хватает всяких каптч в интернете, и поэтому на своем сайте стараюсь свести их к минимуму.

"Белый список для логина " - это почти 100% защита от брутфорс-роботов, так как логин и пароль может вводиться только с конкретного IP-адреса. Но я и мои клиенты часто заходят на свои сайты с разных IP-адресов, например, из офиса, с мобильного телефона, из гостей и так далее. В этом случае защита будет избыточной, так как не пустит на сайт самого владельца. Однако если вы работаете на своем сайте стационарно с одним IP-адресом, то можно задействовать данную функцию.

Эту защиту я не включал, так как у меня прекрасно работает специализированный плагин Antispam Bee (читать " ").

Если вдруг какой-то гад все-таки пробрался через все ваши системы защиты и вставил свой вредоносный код или левые ссылки в файлах сайта, то система вас об этом уведомит. И вы сможете более внимательно и пристально взглянуть на эти изменения: вдруг вас и правда, взломали?

Я сканирую сайты раз в 7 дней, игнорирую картинки, личные файлы, бекапы и т.п. Все это есть в настройках, которые вы сможете скачать в конце статьи.

Остальные вкладки вам вряд ли понадобятся.

Это просто утилита, но довольно полезная. Позволяет временно отключить сайт для всех, кроме админов, если на нем ведутся какие-то работы.

"Защиту от копирования " я не включаю, так как в современных реалиях проверки уникальности текстов она довольно бессмысленна, а жизнь некоторым пользователям затрудняет. А вот включить флажок "Активировать фрейм-защиту " не помешает, так как она не позволит открывать ваш сайт во фрейме какого-то другого сайта.

В этой статье мы разберем настройки плагина iThemes Security, благодаря которому обеспечивается комплексная защита сайта на WordPress. Плагин учитывает практически все, что необходимо для обеспечения безопасности сайта на WordPress. Плагин iThemes Security предоставляет комплекс услуг, в которые входят защита WordPress от взлома, защита админки WordPress и защита сайта от ботов. iThemes Security лучший бесплатный плагин защиты WordPress. С ним ваш сайт будет достаточно хорошо защищен от различных вирусов и хакерских атак.

Если вдруг сайт перестал работать, не пугайтесь, вам потребуется подключиться через FTP к сайту, или открыть файловый менеджер в панели управления хостинга и переименовать, либо удалить папку с плагином. Это крайняя мера, если вдруг iThemes Security заблокировал админку или после включения какой-либо опции в iThemes Security сайт недоступен или зависает. Скорее всего, сайт восстановит работоспособность. Если нет, восстановите сайт из резервной копии.

Давайте рассмотрим те параметры, которые необходимо задать, чтобы обеспечить комплексную и полноценную безопасность WordPress. Чтобы попасть в настройки плагина, зайдите в административную панель «WordPress» ⇒ «Security» ⇒ «Настройки». Надеюсь, вы уже сделали резервную копию сайта. Первая вкладка настройки «Security Check» (проверка безопасности), нажмите «Configure Settings»: Дальше откроется окно настроек. Если мы нажмем «Secure Site», плагин установит рекомендуемые настройки безопасности:

Дальше откроется окно настроек. Если мы нажмем «Secure Site», плагин установит рекомендуемые настройки безопасности: В принципе, это и есть основные настройки iThemes Security. Можете нажать на эту кнопку, и настройка будет завершена. Но я рекомендую этого не делать, так как может нарушиться работа сайта. Лучше досконально разобраться в настройках, чем нажать на одну кнопку и потерять доступ к сайту.

В принципе, это и есть основные настройки iThemes Security. Можете нажать на эту кнопку, и настройка будет завершена. Но я рекомендую этого не делать, так как может нарушиться работа сайта. Лучше досконально разобраться в настройках, чем нажать на одну кнопку и потерять доступ к сайту.

Следующая вкладка настройки «Основные настройки», нажмите «Configure Settings»: Здесь обязательно нужно поставить галочку напротив надписи «Вносить изменения в файлы» и сохраниться. Чтобы плагин эффективно функционировал, ему нужен доступ к файлам wp-config.php и.htaccess. Ставя галочку, вы предоставляете плагину этот доступ:

Здесь обязательно нужно поставить галочку напротив надписи «Вносить изменения в файлы» и сохраниться. Чтобы плагин эффективно функционировал, ему нужен доступ к файлам wp-config.php и.htaccess. Ставя галочку, вы предоставляете плагину этот доступ: Остальные настройки в этой вкладке рекомендую оставить по умолчанию.

Остальные настройки в этой вкладке рекомендую оставить по умолчанию.

Следующая опция это «Отслеживание ошибки 404». Что это такое? Представьте ситуацию, когда пользователь на вашем сайте запрашивает большое количество несуществующих страниц. Если это одна или две страницы, тогда нет ничего страшного, но если эта периодичность повторяется, это говорит о том, что злоумышленник пытается найти уязвимости сайта для его взлома, ведь простой посетитель ищет информацию на реальных страницах. Если iThemes Security замечает активность подобного рода, пользователь блокируется. Чтобы включить эту опцию, нажимайте «Enable». Я рекомендую включить эту настройку (после включения все настройки этой опции оставляйте по умолчанию): Следующая настройка это «Режим «Нет на месте»». Если вы отлучаетесь на определенный период, и у вас не будет возможности заходить в административную панель WordPress, можете включить эту опцию, указав в настройках промежуток времени, который вы будете отсутствовать. В это время ни вы, ни кто-то другой не сможет зайти в панель администратора. Не рекомендую включать эту настройку, так как у вас может возникнуть необходимость зайти в админку, но такой возможности на указанный в настройках период времени не будет:

Следующая настройка это «Режим «Нет на месте»». Если вы отлучаетесь на определенный период, и у вас не будет возможности заходить в административную панель WordPress, можете включить эту опцию, указав в настройках промежуток времени, который вы будете отсутствовать. В это время ни вы, ни кто-то другой не сможет зайти в панель администратора. Не рекомендую включать эту настройку, так как у вас может возникнуть необходимость зайти в админку, но такой возможности на указанный в настройках период времени не будет: Заблокированные пользователи. Здесь можно указать, с каких ip адресов нельзя заходить на ваш сайт. Рекомендую «Включить черный список от сайта HackRepair.com», здесь собраны ip адреса, с которых замечены хакерские атаки. Также, поставьте галочку напротив надписи «Ban List», здесь можно вручную вписать ip адреса, которым вы хотите запретить доступ к сайту:

Заблокированные пользователи. Здесь можно указать, с каких ip адресов нельзя заходить на ваш сайт. Рекомендую «Включить черный список от сайта HackRepair.com», здесь собраны ip адреса, с которых замечены хакерские атаки. Также, поставьте галочку напротив надписи «Ban List», здесь можно вручную вписать ip адреса, которым вы хотите запретить доступ к сайту: Local Brute Force Protection. Это защита от подбора паролей. Нужно включить обязательно. Если плагин замечает, что посетитель большое количество раз пытается подобрать логин и пароль и ему выдает ошибку, это значит что сайт пытаются взломать. По умолчанию установлено 5 попыток неудачного ввода логина или пароля, после чего ip адрес блокируется, рекомендую ничего не менять:

Local Brute Force Protection. Это защита от подбора паролей. Нужно включить обязательно. Если плагин замечает, что посетитель большое количество раз пытается подобрать логин и пароль и ему выдает ошибку, это значит что сайт пытаются взломать. По умолчанию установлено 5 попыток неудачного ввода логина или пароля, после чего ip адрес блокируется, рекомендую ничего не менять: Резервные копии базы данных. Здесь можно настроить автоматическое создание резервной копии базы данных с последующей отправкой на ваш e-mail. Рекомендую включить эту опцию. Нужно настроить создание базы данных по расписанию, для этого включить опцию «Создать расписание резервного копирования базы данных» и выставите периодичность резервного копирования, 3 дня, на мой взгляд, достаточно. Остальные настройки оставляем по умолчанию. После включения этой настройки на вашу почту автоматически будет приходить резервная копия базы данных, что очень удобно:

Резервные копии базы данных. Здесь можно настроить автоматическое создание резервной копии базы данных с последующей отправкой на ваш e-mail. Рекомендую включить эту опцию. Нужно настроить создание базы данных по расписанию, для этого включить опцию «Создать расписание резервного копирования базы данных» и выставите периодичность резервного копирования, 3 дня, на мой взгляд, достаточно. Остальные настройки оставляем по умолчанию. После включения этой настройки на вашу почту автоматически будет приходить резервная копия базы данных, что очень удобно: Обнаружение изменений файлов. Эта опция отслеживает изменения в файлах на предмет наличия уязвимости. Не рекомендую включать эту настройку:

Обнаружение изменений файлов. Эта опция отслеживает изменения в файлах на предмет наличия уязвимости. Не рекомендую включать эту настройку: File Permissions. Это доступ к файлам. Здесь настраивать ничего не нужно, опция просто показывает степень защищенности тех или иных файлов.

File Permissions. Это доступ к файлам. Здесь настраивать ничего не нужно, опция просто показывает степень защищенности тех или иных файлов.

Network Brute Force Protection. Включаем обязательно. Эта опция автоматически запрещает доступ к сайту пользователям, которые совершали попытки взломать вход на другие сайты: SSL. Настройка позволяет включить SSL шифрование для всего или части вашего сайта. Не рекомендую включать эту опцию.

SSL. Настройка позволяет включить SSL шифрование для всего или части вашего сайта. Не рекомендую включать эту опцию.

Strong Password Enforcement. Заставляет зарегистрированных пользователей использовать сложные пароли. Бесполезная опция, на мой взгляд, включать не рекомендую.

Тонкая подстройка системы и Подстройка WordPress. Это продвинутые настройки для опытных пользователей. Их активация может привести к ошибкам работы сайта, конфликтам с темами или плагинами. Настоятельно не рекомендую включать эти настройки. Если же вы все таки решитесь настроить эти функции, включайте каждый пункт по отдельности и сразу же проверяйте работоспособность сайта. WordPress Соли. Позволяет обновлять ключи безопасности WordPress. Еще одна бесполезная функция, не рекомендую ее включать.

WordPress Соли. Позволяет обновлять ключи безопасности WordPress. Еще одна бесполезная функция, не рекомендую ее включать.

Изменить страницу входа в админку WordPress. Очень действенный способ защиты сайта это изменение стандартной страницы входа в WordPress. По умолчанию на всех сайтах войти в WordPress можно по ссылке сайт.ru/wp-admin. При помощи iThemes Security можно спрятать страницу входа на сайт.

Для этого в настройках нажмите «Advanced», на вкладке «Спрятать страницу входа на сайт» нажмите «Configure Settings»: Затем поставьте галочку напротив надписи «Скрыть страницу входа в систему»:

Затем поставьте галочку напротив надписи «Скрыть страницу входа в систему»: Затем в поле напротив надписи «Ссылка на страницу входа» введите любое слово латинскими буквами, например vhodnasajt, и сохраните изменения.

Затем в поле напротив надписи «Ссылка на страницу входа» введите любое слово латинскими буквами, например vhodnasajt, и сохраните изменения. . Теперь только вы знаете, по какой ссылке можно войти в админку сайта. Естественно, это повышает безопасность WordPress. Важно! Запишите эту ссылку, если вы ее забудете, восстановить вход на сайт будет очень сложно. Включать эту опцию или нет, решать только вам. Я ее не использую.

. Теперь только вы знаете, по какой ссылке можно войти в админку сайта. Естественно, это повышает безопасность WordPress. Важно! Запишите эту ссылку, если вы ее забудете, восстановить вход на сайт будет очень сложно. Включать эту опцию или нет, решать только вам. Я ее не использую.

iThemes Security Pro. Платная версия плагина, которая обладает расширенными функциями защиты. Позволяет включить двух факторная аутентификация, запланированное сканирование вредоносных программ, интеграцию Google рекапчи, можно будет связаться с технической поддержкой плагина. Если у вас крупный, популярный сайт, возможно, стоит задуматься о покупке pro версии. На мой взгляд, стандартных настроек плагина вполне достаточно для обеспечения безопасности сайта. Если вы ищите плагины, которые могут обеспечить безопасность WordPress, iThemes Security лучшее решение. Благодаря гибким настройкам и широкому функционалу ваш сайт будет максимально защищен от взлома и атак ботов.

Если вы ищите плагины, которые могут обеспечить безопасность WordPress, iThemes Security лучшее решение. Благодаря гибким настройкам и широкому функционалу ваш сайт будет максимально защищен от взлома и атак ботов.

Раскрученный сайт в сети, масса поклонников ресурса, положительные отзывы от аудитории – все эти факторы становятся основой успешного бизнеса в интернете, приносящего отличный доход.

Создатель сайта радуется своим достижением, но в самый неподходящий момент возникают определенные проблемы, которые, как правило, основывают недоброжелатели. Чтобы защитить свой сайт от взлома, потребуется найти хорошую программу, обеспечивающую достойную защиту ресурса даже от самых серьезных хакерских атак.

Существует три важных направления, гарантирующих безопасность созданного ресурса:

О первых двух направлениях мы поговорим в следующий раз, а сегодня рассмотрим вопрос –

В интернете достаточно много программ, обеспечивающих защиту сайтам. Почему мы рекомендуем All In One WP Security? Этот выбор обоснован особыми преимуществами:

– самый важные критерии, обеспечивающие эффективную работу в сети с получением регулярного дохода.

– отличный плагин для этой цели, а чтобы активировать его защитную функцию, рекомендуем выполнить следующие действия:

В общих настройках пользователь может отключать фейерволл, блокировать функции безопасности, что особо актуально, если в системе что-то перестало функционировать в нужном режиме. Здесь также можно создавать резервные копии.

Чтобы скрыть WordPress, необходимо выбрать «Удаление метаданных WP Generator » и отметить данный пункт. А для экспортирования личных настроек переходим во вкладку «Импорт/экспорт», где с помощью всего двух кликов вам удастся установить все необходимые галочки.

Защита от взлома будет достаточно качественной, если вы не поленитесь изменить имя админа. Стандартный профиль с простым паролем легко взламывается хакерами, поэтому грамотно продумайте секретный код и отображаемый ник. Очень хорошо, если он не будет совпадать с именами других пользователей. В любом случае, изменить данную информацию можно всегда.

Отдельное внимание следует уделить вкладке «пароль». В данном плагине функционирует очень интересная функция, позволяющая пользователю проследить оперативность автоматического подбора пароля. То есть, вы придумываете секретный код, вводите его в строку и смотрите, сколько времени уйдет для рассекречивания задуманных символов. Этот поиск выполняется автоматически. Если программа быстро определит ваш пароль, значит, риски взлома достаточно высоки.

Теперь проверяем уровень безопасности нового пароля. Очень хорошо, если автоматическая программа определила возможность взлома за десятки лет! Такая защита точно будет надежной и максимально эффективной!

Переходим к следующему этапу настроек – «Авторизация». Выбираем «Блокировку» и подключаем эту функцию на определенный промежуток времени. Как это работает? Например, вы три раза ввели неправильный пароль, после чего произойдет автоматическая блокировка доступа на заданный период.

Во вкладке «Ошибочные попытки авторизации» можно просмотреть легко подбираемые логины. Также здесь можно наблюдать за количеством попыток взлома с точной датой и временем.

Мы рекомендуем поставить установку «автоматического разлогинивония пользователей» на определенное время (например, 600 минут) и активировать «ручное одобрение новых регистраций».

Дополнительная защита сайта от взлома:

Следующий этап настроек защитного плагина All In One WP Security предусматривает следующие установки:

Эти настройки позволят подключить качественную защиту WordPress от брутфорс-атак.

Друзья, если вы веб-мастер и создаёте свои сайты на WordPress, вы наверняка сталкивались со спамом в комментариях и попытками взлома вашего сайта злоумышленниками. В это статье мы поговорим с вами о том, как защитить свой сайт на WordPress от спама с помощью плагина All in One WP Security & Firewall. Забегая немного вперед, хочу сказать, что данный плагин имеет большое количество настроек и является универсальным средством защиты вашего сайта на WordPress.

Итак, приступим к освоению плагина All in One WP Security & Firewall. Для того чтобы установить плагин, необходимо в панели администратора перейти на вкладку плагины и нажать на кнопку «добавить новый».

Обратите внимание, что на скриншоте кнопка не активна и написано «Активен». Это связанно с тем, что плагин уже установлен. У вас же кнопка будет активна и на ней будет написано «Установить». После того, как вы нажмете на кнопку, плагин начнет устанавливаться. После этого, на кнопке будет написано «активировать», жмем на нее, тем самым активируем плагин.

После установки и активации плагина, в левой части панели управления появится вкладка «WP Security». Щелкаем по ней и разбираемся:

Обратите внимание на цифру 340. Таким образом, плагин показывает, на сколько баллов защищен сайт из возможных 500.

вкладка «общие настройки».

Здесь вы можете создать резервные копии:

Эта функция позволяет получить детальную информацию об IP-адресе или домене. Чтобы получить информацию, введите доменное имя и нажмите «Выполнить поиск по IP или домену».

Функция «Черный список» позволяет блокировать определенные IP-адреса, диапазоны и юзер-агенты, отказывая в доступе к сайту тем пользователям и ботам, которые использовали эти IP-адреса для спама или по другим причинам. Данная функция реализуется добавлением в файл.htaccess определенных правил. Блокируя пользователей с помощью директив файла.htaccess, Вы получаете первую линию обороны, которая отбросит нежелательных посетителей сразу же, как только они попытаются создать запрос к Вашему серверу.